Configurer Microsoft 365

0Flaw envoie des e-mails de phishing. De fait, sans une configuration appropriée, certains de ces e-mails ne passeraient pas le filtre spam de Microsoft. Ce serait regrettable car cela compromettrait les statistiques de vos campagnes.

Le guide suivant explique comment éviter ce phénomène, pour permettre à vos campagnes de se dérouler sans problème.

Le saviez-vous ? Contrairement à 0Flaw, les hackers n'auraient pas de problème à contourner votre filtre spam, en exploitant des serveurs e-mails légitimes, ce que 0Flaw ne peut pas se permettre de faire.

Créer une règle de contournement

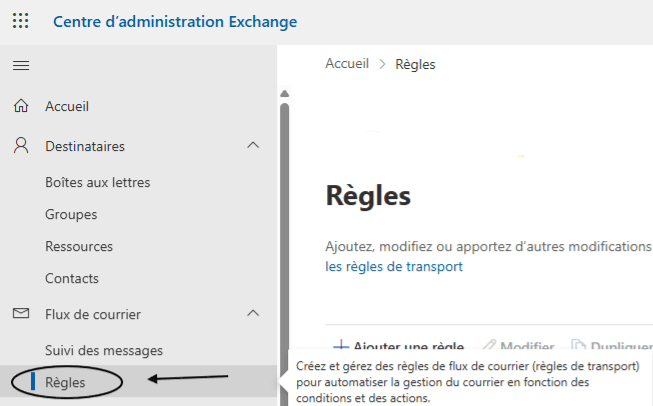

Pour permettre à 0Flaw de fonctionner, vous devrez ajouter l'adresse IP que nous utilisons pour envoyer nos e-mails. Rendez-vous dans les paramètres de Microsoft Exchange et ouvrez Flux de courrier > Règles.

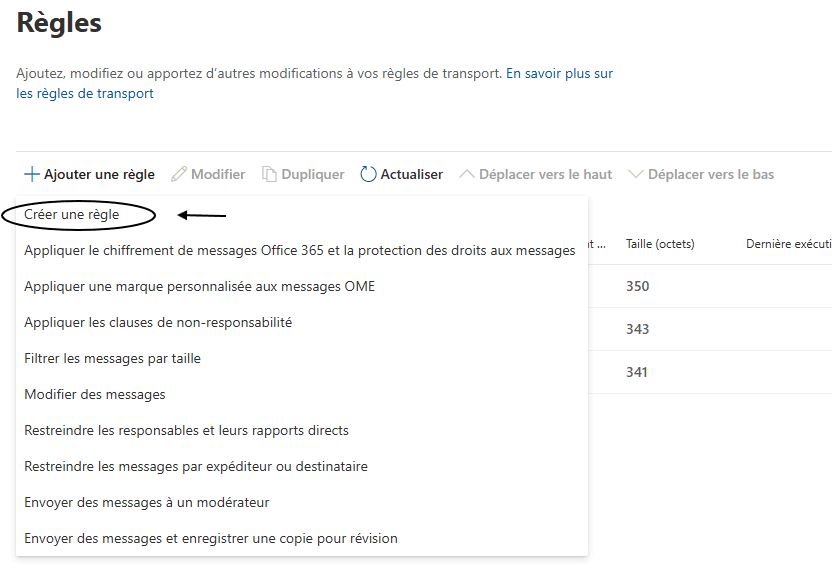

Maintenant cliquez sur Ajouter une règle > Créer une règle

Nous utiliserons l'adresse IP 159.183.234.18 pour envoyer nos e-mails. Cette adresse IP est dédiée à 0Flaw et ne peut donc pas être utilisée par des tierces parties.

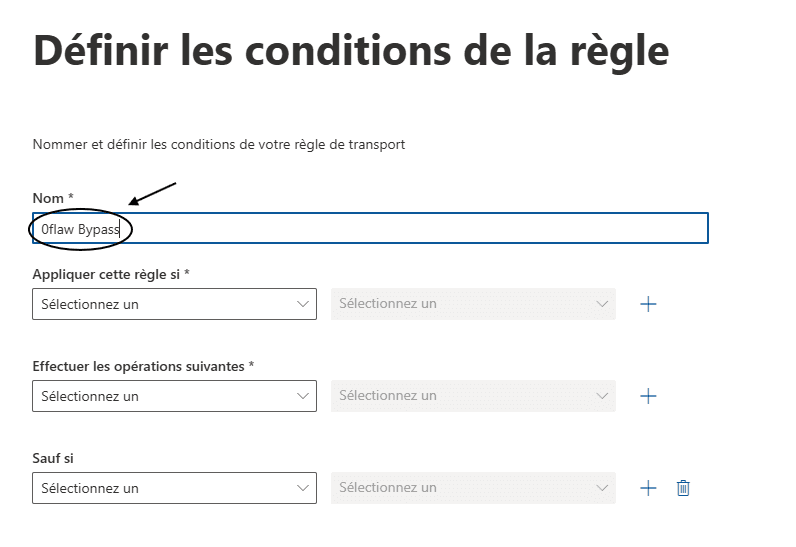

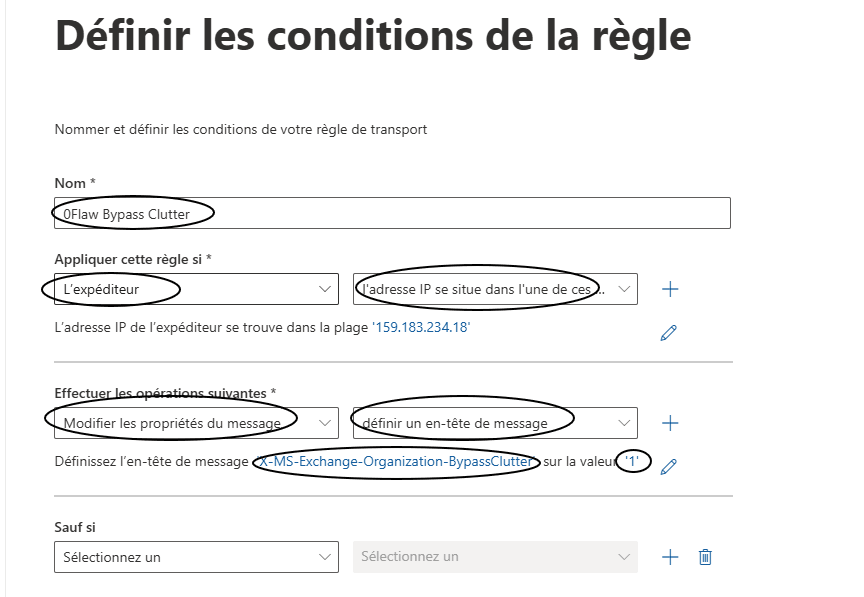

Commencez par nommer votre passerelle : le nom importe peu, donc appelez-la 0Flaw bypass par exemple.

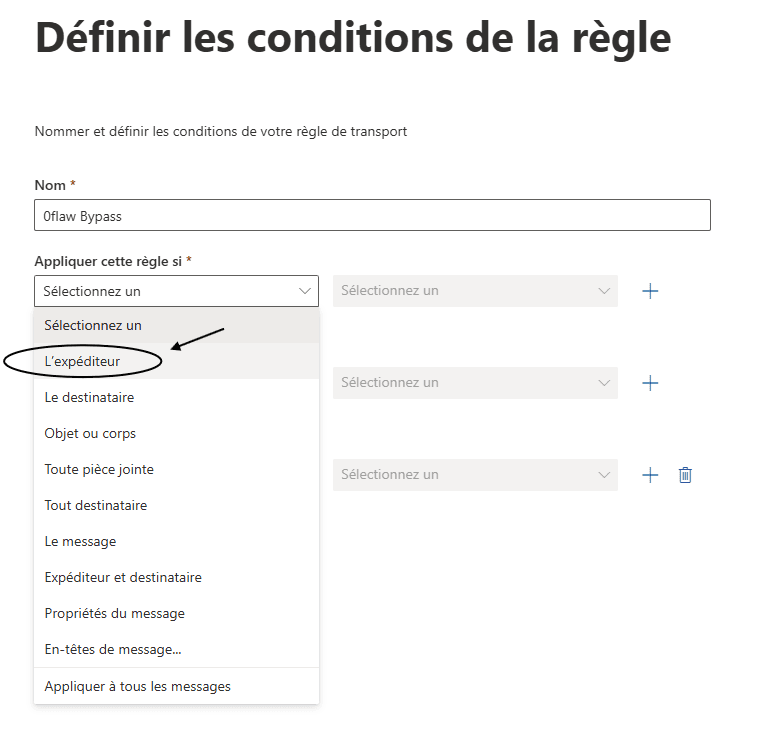

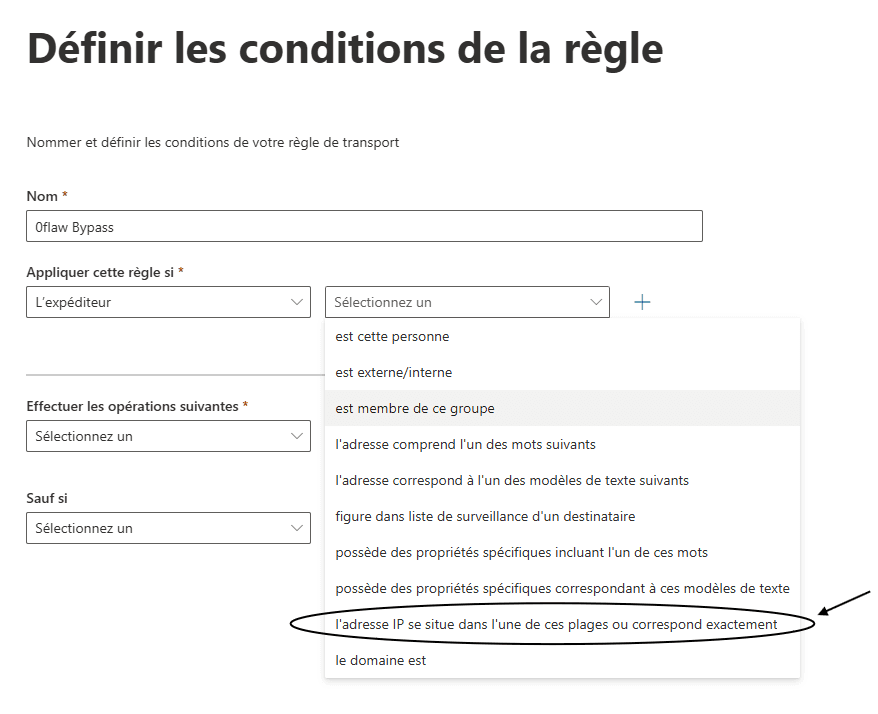

Pour appliquer la règle uniquement à cette IP 159.183.234.18, dans la liste Appliquer cette règle si…, sélectionnez L'expéditeur.

Puis L'adresse IP se situe dans l'une de ces plages ou correspond exactement.

Ajouter l'IP 159.183.234.18.

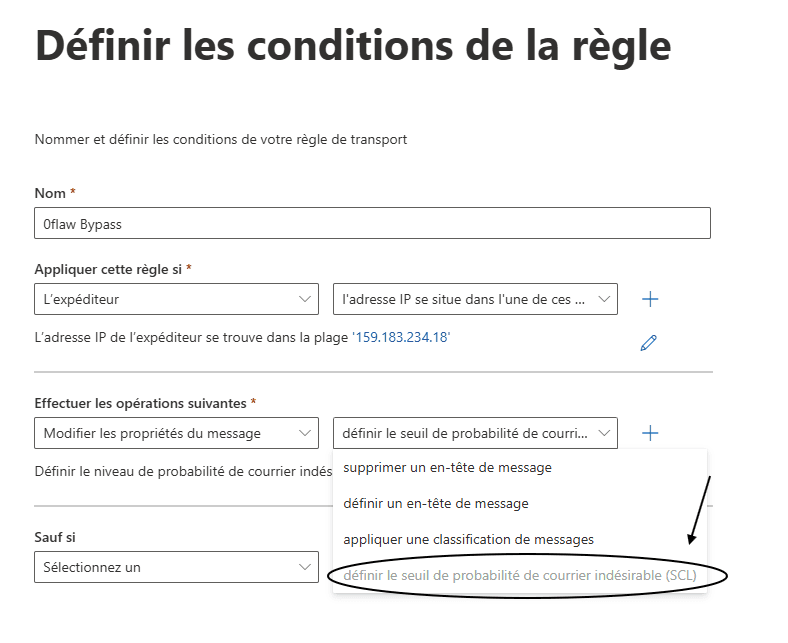

Puis

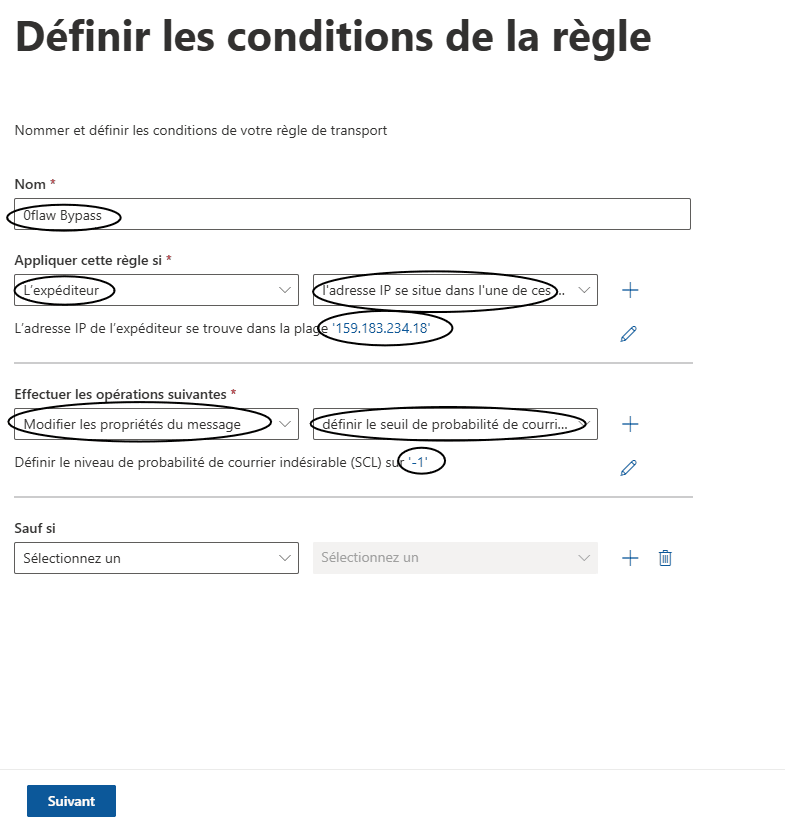

Vous devriez avoir un règle comme celui-ci :

Ajouter l'en-tête SkipSafeLinksProcessing

De temps à autre, certains liens envoyés par 0Flaw sont indiqués comme suspicieux. Cest pour cela que nous suggérons d'ajouter un en-tête additionnel pour éviter ce phénomène.

Pour cela ajoutez une règle comme précédemment puis:

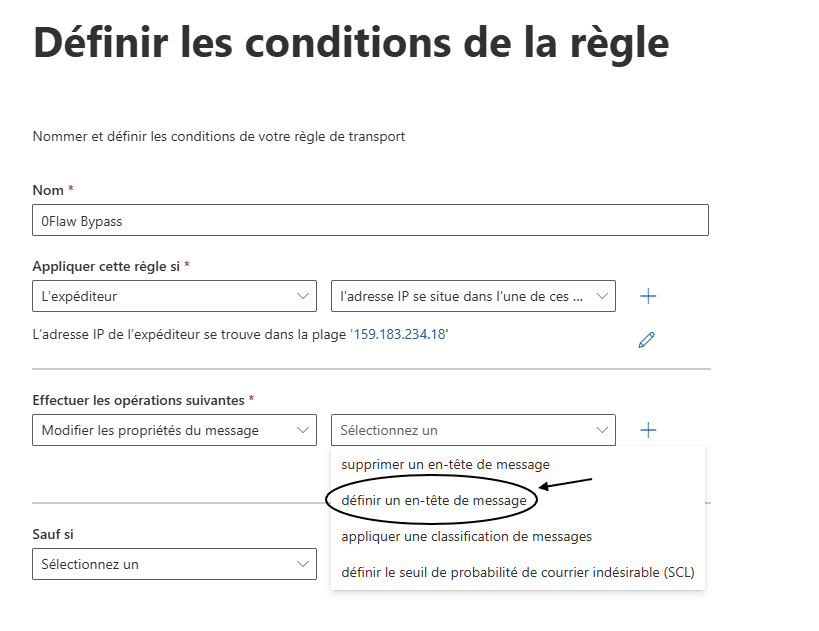

Sélectionnez Modifier les propriétés du message… puis définir un en-tête de message.

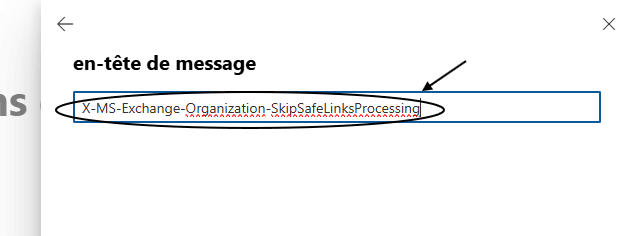

Ensuite sur la droite, appelez la propriété X-MS-Exchange-Organization-SkipSafeLinksProcessing.

Définir la valeur à 1.

Vous êtes fin prêts, donc n'oubliez pas de sauvegarder la règle.

Ajouter l'en-tête BypassClutter

Certaines organisations offrent à leurs employés la possibilité d'utiliser un "dossier d'encombrement" (clutter folder) dans les nouvelles versions d'Outlook et d'Exchange.

Ajouter une autre règle comme la précédente avec:

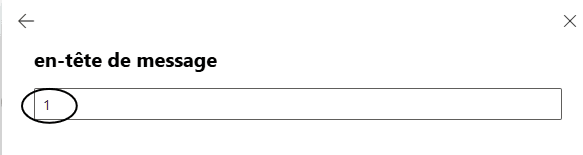

property: X-MS-Exchange-Organization-BypassClutter

value: 1

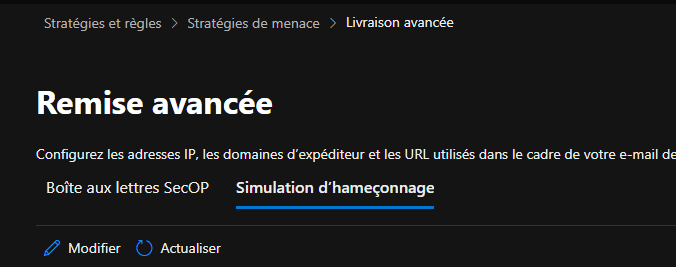

Activer l'option de Simulation d'hameçonnage

Microsoft a récemment publié une option supplémentaire qui permet de faire passer très facilement les e-mails de phishing de 0Flaw. Allez dans les options de Remise avancée et cliquez sur Modifier.

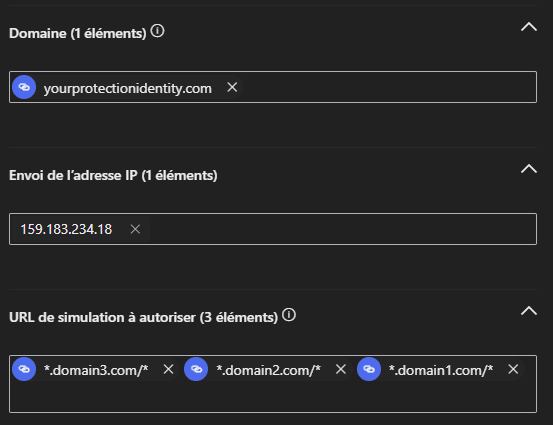

Cela ouvrira un panneau latéral. Vous devrez y saisir à la fois le nom de domaine yourprotectionidentity.com que nous utilisons pour envoyer des e-mails de phishing et l'adresse IP 159.183.234.18. Enfin, ajoutez les domaines hébergeant nos pages de phishing.

Ces domaines ont été générés pour vous par la plateforme et doivent être utilisés à la place de domain1.com, domain2.com...

Une fois ajouté, cliquez sur Enregistrer

Modifier la liste verte/rouge

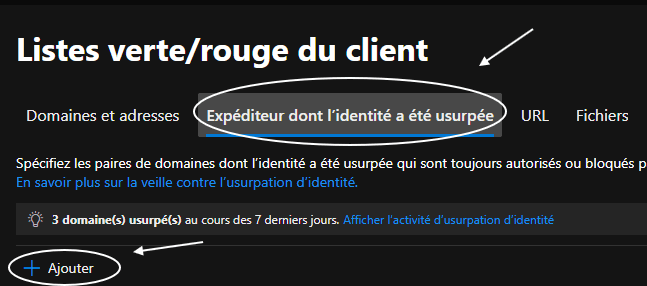

Pour autoriser pleinement les e-mails envoyés depuis notre IP d'envoi, nous devons ajouter un dernier paramètre, pour cela rendez-vous sur cette page et cliquez sur Ajouter.

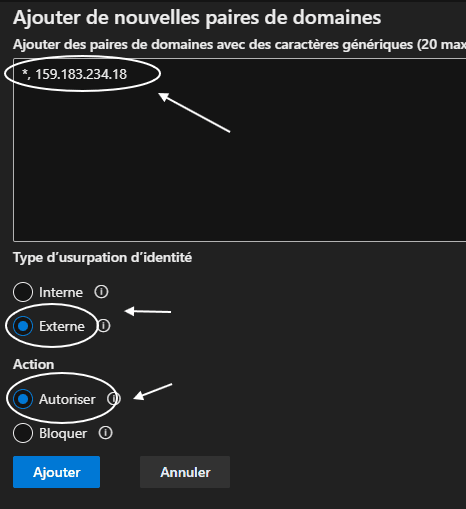

Cela ouvrira un panneau latéral. Vous devez y saisir les informations suivantes *, 159.183.234.18 Cela permet d'autoriser tous les expéditeurs provenant de l'IP d'envoi de 0Flaw.

Une fois ajouté, cliquez sur Ajouter et c'est parti !

Ajouter l'URL des pages de phishing 0Flaw aux Liens fiables

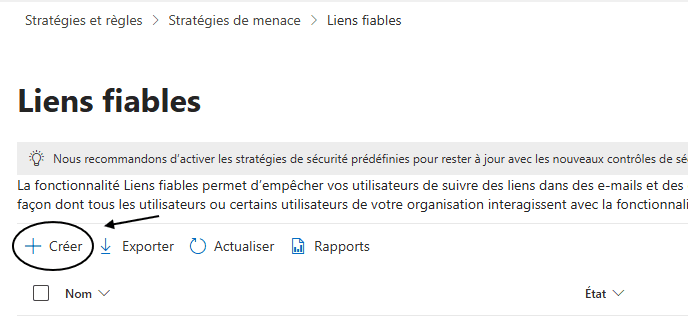

Pour éviter le blocage de nos url de phishing 0Flaw par Microsoft Defender, nous devons ajouter une configuration dans Liens fiables, Naviguez sur cette page et cliquez sur Créer.

Si la page est vide, vous n'avez probablement pas Microsoft Defender, vous pouvez passer à l'étape suivante.

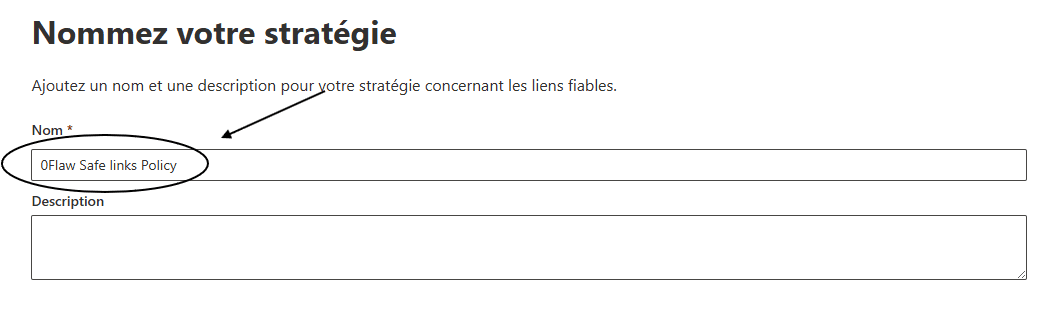

Une fois que vous avez cliqué, une page s'ouvre, vous devez choisir un nom pour votre politique de liens fiable, par exemple "0Flaw Safe links Policy".

Ajoutez le public auquel vous souhaitez envoyer des e-mails de phishing dans la section suivante, il peut sagir d'utilisateurs, de groupes ou de domaines.

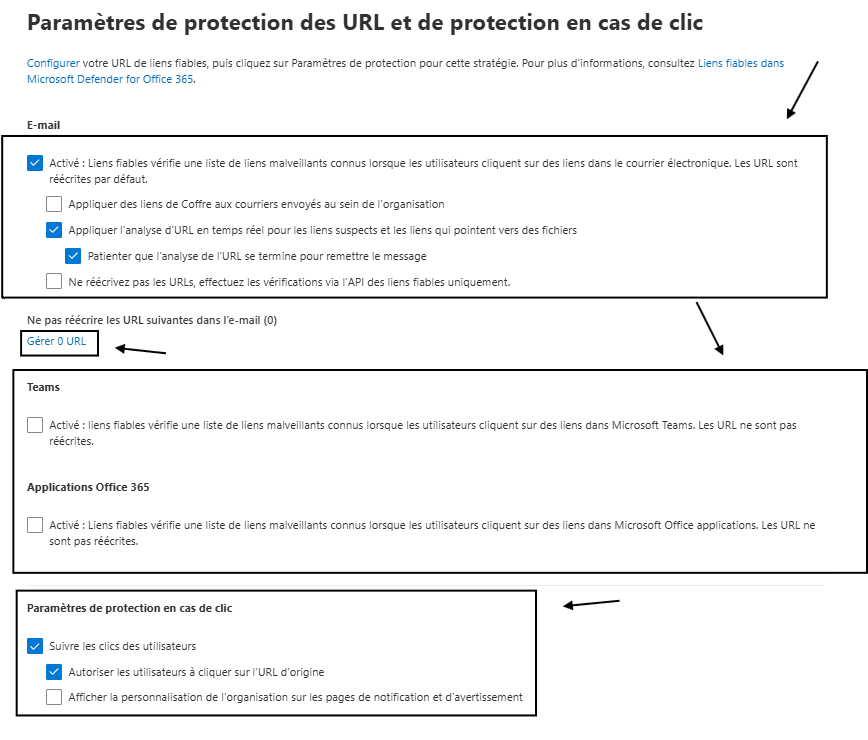

Ensuite, prenez le temps de suivre attentivement ces paramètres dans l'image ci-dessous 👇.

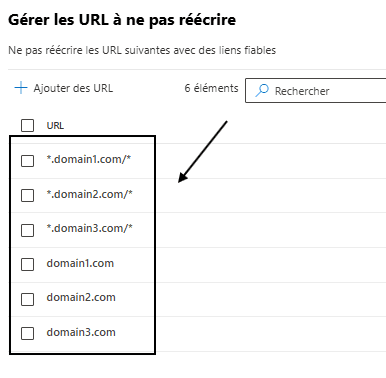

Cliquez sur "Gérer URL" et ajoutez les domaines dans l'image ci-dessous 👇

Ces domaines ont été générés pour vous par la plateforme et doivent être utilisés à la place de domain1.com, domain2.com...

Cliquez ensuite sur "suivant" et choisir default pour notification.

Cliquez ensuite sur "suivant" et cliquez sur "terminer".

Tester la configuration

Maintenant que vous avez configuré Microsoft Outlook pour recevoir les e-mails de 0Flaw, retournez sur la plateforme et testez la configuration.

À noter : la configuration peut prendre quelques minutes pour se propager. Si tout est bien configuré et que vous rencontrez un problème, attendez 10 minutes et réessayez.

Parler à un expert intégration

Suivez ces étapes pour optimiser votre configuration et garantir le succès de vos campagnes de phishing.